Angry IP Scanner — это программа для поиска компьютеров и других устройств в сети, сканирования портов и получения другой информации о хостах.

Сканер портов для Windows (Angry IP Scanner)

Хотя в заголовок вынесено, что Angry IP Scanner это сканер портов для Windows, на самом деле это кроссплатформенный сканер, который прекрасно работает и на Linux, а также на Mac. Но в Linux есть — мощнейший сканер сети с множеством опций и дополнительных функций по получению информации о хостах в сети. Между прочим, Nmap также работает и в Windows и даже имеет графический интерфейс, но многим пользователям Windows трудно разобраться с командной строкой и многочисленными опциями Nmap, к тому же многим такое обилие функций просто не нужно. Итак, Angry IP Scanner это простая и интуитивно понятная программа для поиска хостов и сканирования портов компьютеров, сайтов, серверов, телефонов и любых других онлайн устройств.

Как установить Angry IP Scanner

Angry IP Scanner является кроссплатформенным благодаря тому, что написан на Java.

Установка Angry IP Scanner в Windows

Скачайте Angry IP Scanner по ссылке:

Выберите файл ipscan-win64-*.exe — он не требует установки, то есть это портативная версия.

Установка Angry IP Scanner в Kali Linux

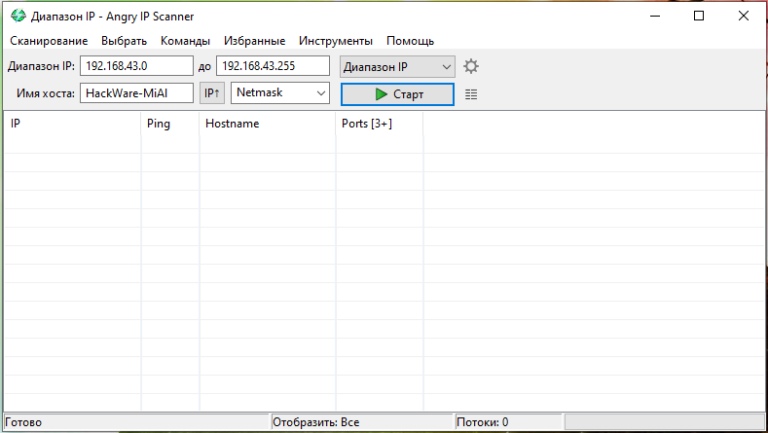

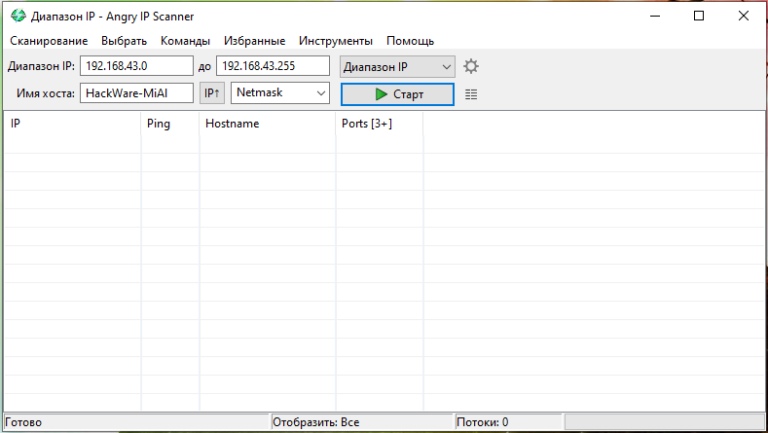

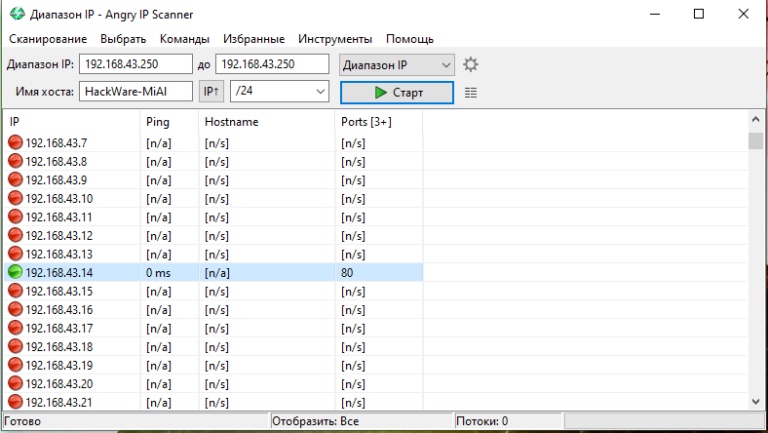

Вы можете обратить внимание, что у меня уже автоматически вписан диапазон IP — это локальная сеть, к которой подключён компьютер:

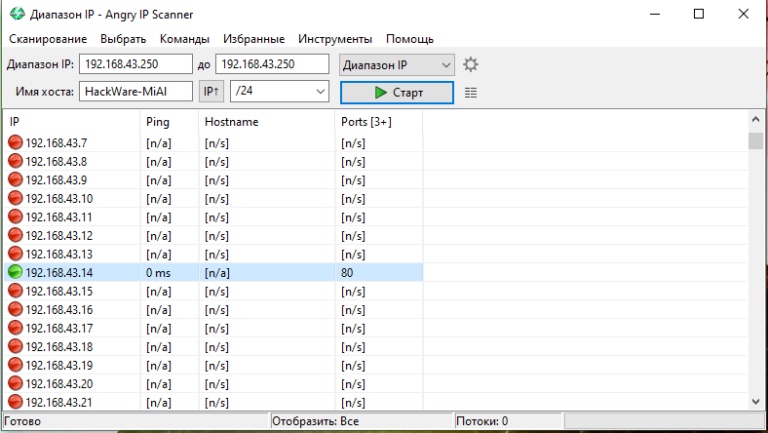

Для сканирования локальной сети достаточно нажать кнопку «Старт». По итогу сканирования показывается краткая информация:

То есть в моей сети найдено 3 активных хоста и у каждого из них имеется открытые порты.

Вы можете указать диапазон IP адресов для сканирования:

Или указать диапазон с помощью идентификатора сети и маски подсети для сканирования:

Причём идентификатор сети нужно вводить в левом окошечки верхней строки, а маску подсети в правом выпадающем меню второй строки.

Как изменить сканируемые порты в Angry IP Scanner

По умолчанию Angry IP Scanner сканирует всего три порта: 80,443,8080. К примеру, Nmap по умолчанию сканирует 1000 самых популярных портов. Порты 80,443,8080 обычно принадлежат веб-серверам. Чтобы искать другие службы, я составил такой список самых часто встречающихся портов (в комментариях к этой статье вы можете дополнить список вашими пожеланиями):

Вы можете вписать любые интересующие вас порты. Их нужно перечислять через запятую без пробелов, можно указывать диапазоны через дефис, например: 19-22,80,1000-2000.

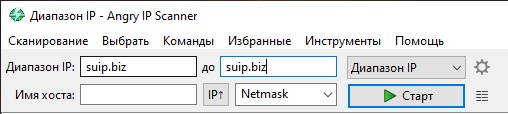

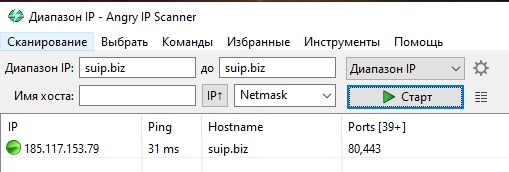

Как сканировать открытые порты на сайтах в Angry IP Scanner

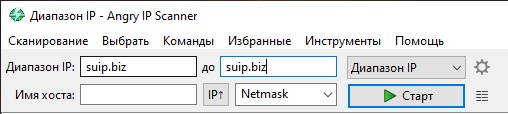

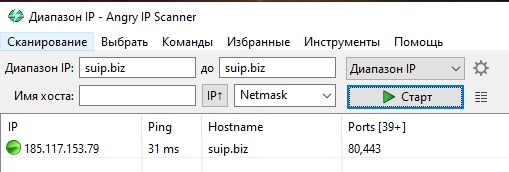

В Angry IP Scanner можно сканировать открытые порты не только на IP адресах, но и открытые порты сайтов. Для этого в поле «Диапазон IP» и в окно окончания диапазона введите один и тот же адрес сайта, а содержимое всех других полей удалите:

Будет определён IP адрес данного сайта и просканированы открытые порты.

Как собирать информацию о хостах с помощью Angry IP Scanner

Сканер Nmap умеет определять версию операционной системы и версии сетевых служб на сканируемых хостах, Angry IP Scanner также умеет собирать информацию, по умолчанию собираются следующие данные:

Чтобы изменить эти настройки, перейдите в пункт меню «Инструменты» → «Сборщики данных»:

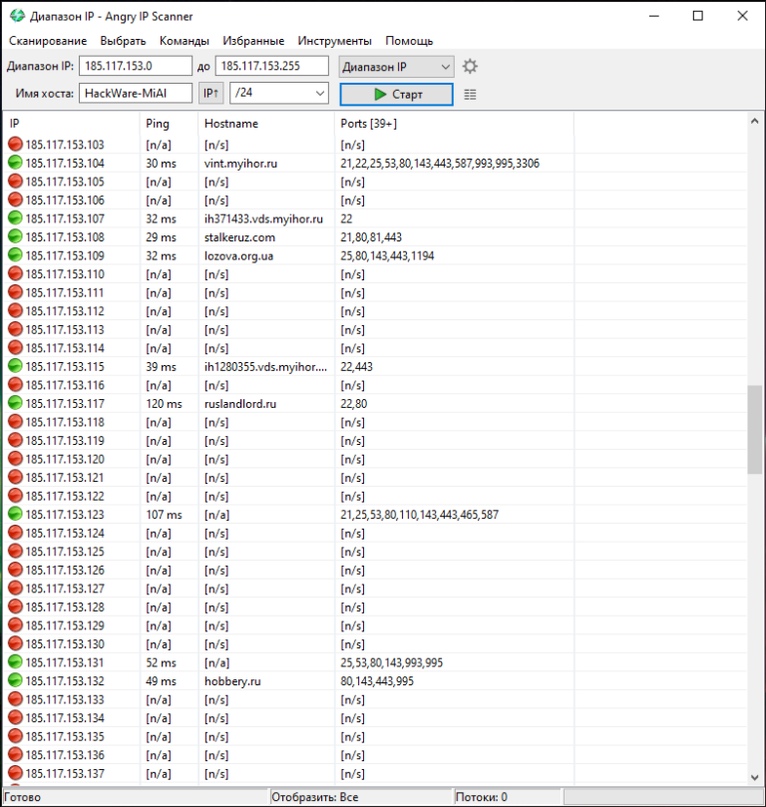

Теперь в результатах сканирования показывается дополнительная информация о хостах:

Как в Angry IP Scanner показывать только активные хосты

Перейдите в меню «Инструменты» → «Предпочтения». В открывшемся окне перейдите во вкладку «Отобразить», выберите пункт «Только активные хосты (отвечающие на пинг)»:

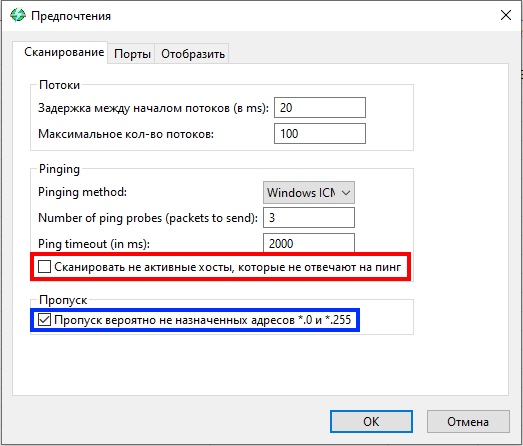

Как просканировать хост, если он не пингуется

Если хост не отвечает на пинг, то это совсем не обязательно означает, что он офлайн (хотя чаще офлайн). Если вы уверены, что хост онлайн или вам важно найти все активные хосты, то для начала попробуйте поменять метод пингования.

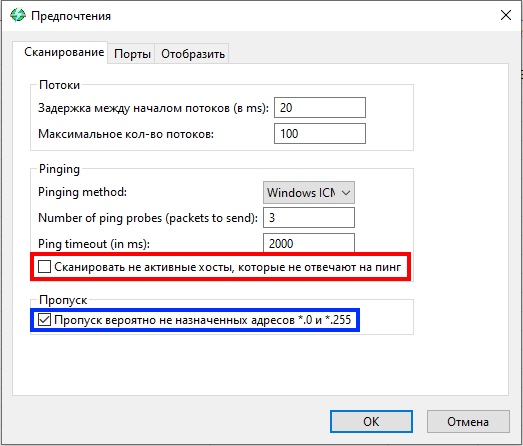

Также вы можете принудительно сканировать порты даже на хостах, которые не отвечают на любой пинг. Для этого перейдите в меню «Инструменты» → «Предпочтения». В открывшемся окне перейдите во вкладку «Сканирование», выберите пункт «Сканировать неактивные хосты, которые не отвечают на пинг»:

Нужно ли использовать опцию «Пропуск вероятно не назначенных адресов *.0 и *.255»

Если коротко, то в глобальной сети адреса вида *.0 и *.255 обычно являются действительными, поэтому не стоит использовать опцию «Пропуск вероятно не назначенных адресов *.0 и *.255».

Сетевые термины в Angry IP Scanner

Далее подсказки из самой программы:

Общая информация

Angry IP Scanner инструмент для сканирования IP адресов.

Используется для сканирования IP адресов с целью найти активные хосты и собрать интересующую информацию о каждом из них.

Можно начать указав IP адреса для сканирования(локальные IP введены по умолчанию) и нажав кнопку "Старт".

Основные термины:

Feeder - Источник IP адресов для скнирования. Angry IP Scanner предоставляет разные источники сканирования: Диапазон IP, файл (IP List File) или Случайный. Можно выбрать источник из выпадающего списка рядом с кнопкой "Старт"

Сборщик данных - собирает специфичную информацию о хосте, например время пинга, имя хоста, открытые порты. Сборщики обычно представляют собой колонки в результате сканирования. Их можно выбирать в меню "Инструменты->Сборщики данных".

Активный хост - хост отвечающий на пинг. В листе результатов отмечаются синим.

Неактивный хост - хост не отвечающий на пинг (красный). Тем не менее у него могут быть открытые порты (если брандмауэр блокирует пинг). Для того чтобы полностью просканировать такие хосты поставьте галочку в "Сканировать не активные" в Инструменты->Предпочтения.

Open port - TCP порт, ответивший на попытку соединения. Зеленые в списке.

Filtered port - TCP порт, не отвечает на то, что он закрыт (нет RST пакета). Вероятно эти порты специально блокируются брандмауэрами.

Pinging (проверка хоста):

Angry IP Scanner может использовать разные методы пинга. Их можно выбирать в окне "Предпочтения".

ICMP echo - стандартный метод используемый программой 'ping'. На большинстве платформ требует права администратора. Некоторые брандмауэры запрещают ответные пакеты на запрос ICMP, делая активные хосты выглядящими не активными.

UDP - посылает UDP пакеты (datagrams) на один из портов хоста и наблюдает за ответом(есть или нет). Не стандартно, но не требует привилегий.

TCP - пытается подключиться к 80 (http) порту. Для некоторых сетей может работать лучше UDP, обычно нет.

Сканирование UDP и TCP чаще всего не определяет маршрутизаторы или другое сетевое оборудование должным образом.

TTL (time to live) - этот сборщик работает только с ICMP пингом. Начальное значение обычно 64 или 128, разница показывает дистанцию до хоста в кол-ве узлов.

Результаты сканирования отображаются в списке, строчка - просканированный адрес.

Используя меню предпочтений вы можете настроить отображение:

Сканер портов для Windows (Angry IP Scanner)

Хотя в заголовок вынесено, что Angry IP Scanner это сканер портов для Windows, на самом деле это кроссплатформенный сканер, который прекрасно работает и на Linux, а также на Mac. Но в Linux есть — мощнейший сканер сети с множеством опций и дополнительных функций по получению информации о хостах в сети. Между прочим, Nmap также работает и в Windows и даже имеет графический интерфейс, но многим пользователям Windows трудно разобраться с командной строкой и многочисленными опциями Nmap, к тому же многим такое обилие функций просто не нужно. Итак, Angry IP Scanner это простая и интуитивно понятная программа для поиска хостов и сканирования портов компьютеров, сайтов, серверов, телефонов и любых других онлайн устройств.

Как установить Angry IP Scanner

Angry IP Scanner является кроссплатформенным благодаря тому, что написан на Java.

Установка Angry IP Scanner в Windows

Скачайте Angry IP Scanner по ссылке:

Выберите файл ipscan-win64-*.exe — он не требует установки, то есть это портативная версия.

Установка Angry IP Scanner в Kali Linux

Запускать так:wget -O ipscan.jar `curl -s | grep -E -o '/angryip/ipscan/releases/download/[0-9.]+/ipscan-linux64[0-9.-]+.jar' | head -n 1`

sudo mv ipscan.jar /opt/

echo -e '#!/bin/bash'"\njava -jar -Xmx1024m /opt/ipscan.jar" | sudo tee /usr/local/bin/ipscan > /dev/null

sudo chmod +x /usr/local/bin/ipscan

Установка Angry IP Scanner в BlackArchipscan

Как пользоваться Angry IP Scannersudo pacman -S ipscan

Вы можете обратить внимание, что у меня уже автоматически вписан диапазон IP — это локальная сеть, к которой подключён компьютер:

Для сканирования локальной сети достаточно нажать кнопку «Старт». По итогу сканирования показывается краткая информация:

То есть в моей сети найдено 3 активных хоста и у каждого из них имеется открытые порты.

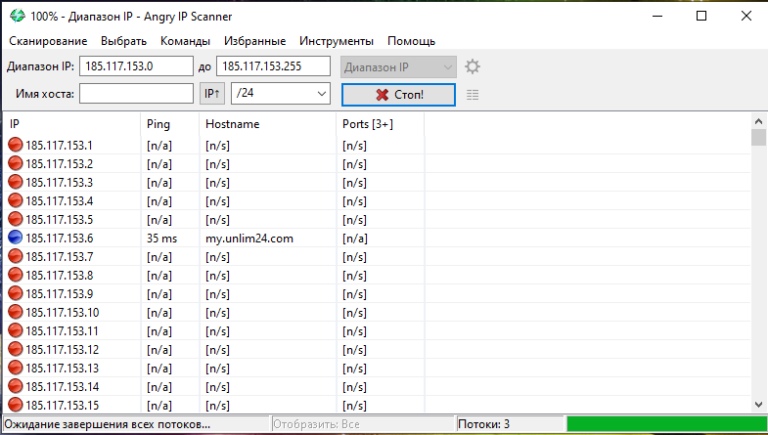

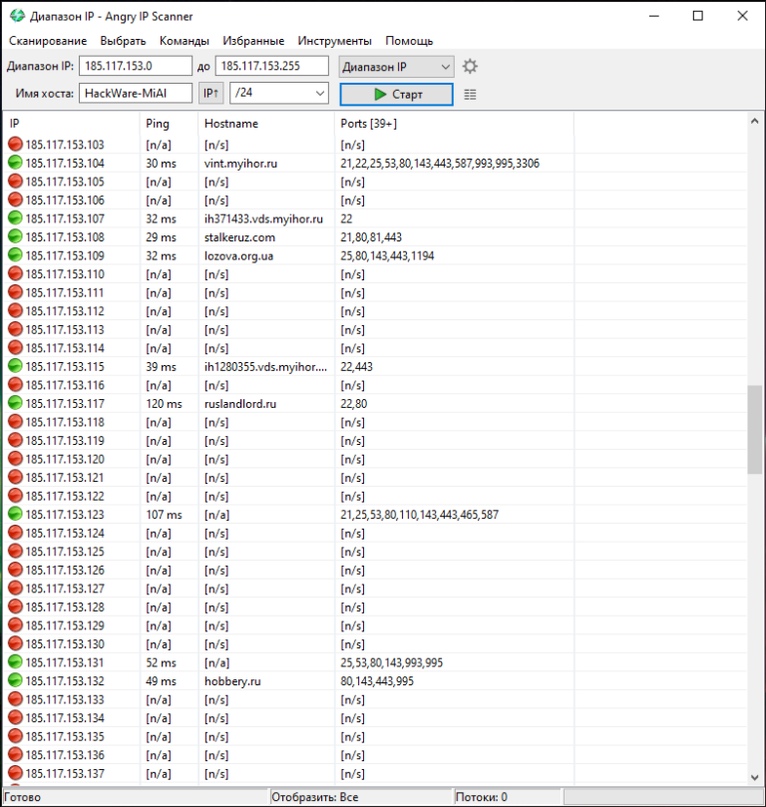

Вы можете указать диапазон IP адресов для сканирования:

Или указать диапазон с помощью идентификатора сети и маски подсети для сканирования:

Причём идентификатор сети нужно вводить в левом окошечки верхней строки, а маску подсети в правом выпадающем меню второй строки.

Как изменить сканируемые порты в Angry IP Scanner

По умолчанию Angry IP Scanner сканирует всего три порта: 80,443,8080. К примеру, Nmap по умолчанию сканирует 1000 самых популярных портов. Порты 80,443,8080 обычно принадлежат веб-серверам. Чтобы искать другие службы, я составил такой список самых часто встречающихся портов (в комментариях к этой статье вы можете дополнить список вашими пожеланиями):

Чтобы изменить список портов в Angry IP Scanner перейдите в меню «Инструменты» → «Предпочтения». В открывшемся окне перейдите во вкладку «Порты»:21,22,23,25,53,80,81,110,119,137,139,143,443,445,465,587,993,995,1080,1194,3306,3389,5500,5800,5900-5906,8080,9001,9030,9050,9051,9090,9091,9100

Вы можете вписать любые интересующие вас порты. Их нужно перечислять через запятую без пробелов, можно указывать диапазоны через дефис, например: 19-22,80,1000-2000.

Как сканировать открытые порты на сайтах в Angry IP Scanner

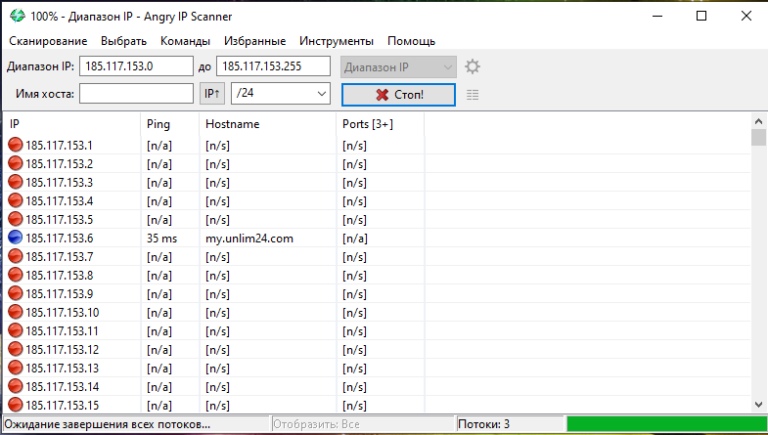

В Angry IP Scanner можно сканировать открытые порты не только на IP адресах, но и открытые порты сайтов. Для этого в поле «Диапазон IP» и в окно окончания диапазона введите один и тот же адрес сайта, а содержимое всех других полей удалите:

Будет определён IP адрес данного сайта и просканированы открытые порты.

Как собирать информацию о хостах с помощью Angry IP Scanner

Сканер Nmap умеет определять версию операционной системы и версии сетевых служб на сканируемых хостах, Angry IP Scanner также умеет собирать информацию, по умолчанию собираются следующие данные:

Чтобы изменить эти настройки, перейдите в пункт меню «Инструменты» → «Сборщики данных»:

Теперь в результатах сканирования показывается дополнительная информация о хостах:

Как в Angry IP Scanner показывать только активные хосты

Перейдите в меню «Инструменты» → «Предпочтения». В открывшемся окне перейдите во вкладку «Отобразить», выберите пункт «Только активные хосты (отвечающие на пинг)»:

Как просканировать хост, если он не пингуется

Если хост не отвечает на пинг, то это совсем не обязательно означает, что он офлайн (хотя чаще офлайн). Если вы уверены, что хост онлайн или вам важно найти все активные хосты, то для начала попробуйте поменять метод пингования.

Также вы можете принудительно сканировать порты даже на хостах, которые не отвечают на любой пинг. Для этого перейдите в меню «Инструменты» → «Предпочтения». В открывшемся окне перейдите во вкладку «Сканирование», выберите пункт «Сканировать неактивные хосты, которые не отвечают на пинг»:

Нужно ли использовать опцию «Пропуск вероятно не назначенных адресов *.0 и *.255»

Если коротко, то в глобальной сети адреса вида *.0 и *.255 обычно являются действительными, поэтому не стоит использовать опцию «Пропуск вероятно не назначенных адресов *.0 и *.255».

Сетевые термины в Angry IP Scanner

Далее подсказки из самой программы:

Общая информация

Angry IP Scanner инструмент для сканирования IP адресов.

Используется для сканирования IP адресов с целью найти активные хосты и собрать интересующую информацию о каждом из них.

Можно начать указав IP адреса для сканирования(локальные IP введены по умолчанию) и нажав кнопку "Старт".

Основные термины:

Feeder - Источник IP адресов для скнирования. Angry IP Scanner предоставляет разные источники сканирования: Диапазон IP, файл (IP List File) или Случайный. Можно выбрать источник из выпадающего списка рядом с кнопкой "Старт"

Сборщик данных - собирает специфичную информацию о хосте, например время пинга, имя хоста, открытые порты. Сборщики обычно представляют собой колонки в результате сканирования. Их можно выбирать в меню "Инструменты->Сборщики данных".

Активный хост - хост отвечающий на пинг. В листе результатов отмечаются синим.

Неактивный хост - хост не отвечающий на пинг (красный). Тем не менее у него могут быть открытые порты (если брандмауэр блокирует пинг). Для того чтобы полностью просканировать такие хосты поставьте галочку в "Сканировать не активные" в Инструменты->Предпочтения.

Open port - TCP порт, ответивший на попытку соединения. Зеленые в списке.

Filtered port - TCP порт, не отвечает на то, что он закрыт (нет RST пакета). Вероятно эти порты специально блокируются брандмауэрами.

Pinging (проверка хоста):

Angry IP Scanner может использовать разные методы пинга. Их можно выбирать в окне "Предпочтения".

ICMP echo - стандартный метод используемый программой 'ping'. На большинстве платформ требует права администратора. Некоторые брандмауэры запрещают ответные пакеты на запрос ICMP, делая активные хосты выглядящими не активными.

UDP - посылает UDP пакеты (datagrams) на один из портов хоста и наблюдает за ответом(есть или нет). Не стандартно, но не требует привилегий.

TCP - пытается подключиться к 80 (http) порту. Для некоторых сетей может работать лучше UDP, обычно нет.

Сканирование UDP и TCP чаще всего не определяет маршрутизаторы или другое сетевое оборудование должным образом.

TTL (time to live) - этот сборщик работает только с ICMP пингом. Начальное значение обычно 64 или 128, разница показывает дистанцию до хоста в кол-ве узлов.

Результаты сканирования отображаются в списке, строчка - просканированный адрес.

Используя меню предпочтений вы можете настроить отображение:

- всех просканированных хостов

- только активных хостов

- только хостов с открытым портом

- [n/s] - значение которое вообще не было просканировано (если хост не активен)

- [n/a] - значение не доступно, но было просканировано