Угон SIM-карты – настоящий кошмар последних нескольких лет. Это происходит повсеместно, и не нужно быть известным (или опасным) человеком, чтобы стать жертвой.

Лишившись номера, вы теряете доступ к банковским аккаунтам, соцсетям и другим учеткам.

Будьте осторожны.

Случай из жизни американца: через SIM-ку украли $100 тыс.

Угон SIM-карты стоил инженеру криптостартапа Шону Кунсу 100 тыс. долларов. Мошенники угнали его номер и сняли все деньги с баланса аккаунта на криптовалютной бирже Coinbase. Шон назвал это «самым дорогим уроком в своей жизни».

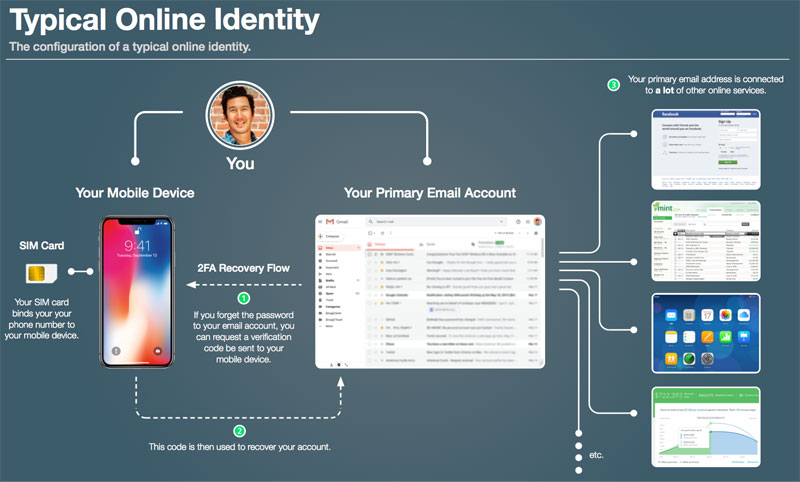

Чтобы предупредить других пользователей, Шон рассказал, как всё случилось. У него был e-mail-аккаунт, привязанный к Coinbase и, возможно, другим сервисам.

Для восстановления доступа к e-mail он использовал номер SIM-карты, установленной в смартфоне. Адрес был защищен двухфакторной аутентификацией (2FA), привязанной к тому же смартфону.

В США операторы предоставляют услугу Authorized SIM Porting. Она позволяет перенести номер на другое устройство: к примеру, если вы купили новый смартфон, сменили сеть и т.п.

Authorized SIM Porting привязывает SIM-карту к новому устройству. Этим и воспользовались мошенники.

Злоумышленники собрали всю доступную информацию о Шоне в интернете. Эти данные они использовали, когда заказывали услугу Authorized SIM Porting.

Оператор решил, что информации достаточно, и привязал SIM-карту к новому устройству. Затем мошенники инициировали восстановление пароля от e-mail и успешно получили код доступа на свой смартфон. А затем перехватили доступ к аккаунту на Coinbase.

Впрочем, это не самая большая сумма, которой лишились из-за угона SIM-карты. Так, у американского предпринимателя Майкла Терпина несколько раз крали номера. И даже после включения усиленных мер безопасности и VIP-статуса у оператора он криптовалюты на 23 млн долларов!

Как угоняют номера в России

В РФ нет услуги Authorized SIM Porting, но SIM-карты всё равно массово уводят. Мошенники оформляют «липовые» доверенности и обращаются в салоны связи.

Вот схема:

1. Данные находят в открытом доступе или покупают в сети.

2. Скачивают шаблон доверенности в интернете или .

3. Вписывают данные в шаблон. Такую доверенность не нужно заверять у нотариуса – операторы сами их оформляют. Документ действителен до 5 лет.

4. Салоны выдают дубликаты SIM-карт по доверенности или восстанавливают якобы утерянные «симки». Это позволяет получать код авторизации при перехвате доступа к мобильному банкингу, e-mail и другим аккаунтам.

Согласитесь, достаточно много людей могут знать ваше полное имя, адрес, день рождения, даже девичью фамилию матери или имя первого домашнего животного. В этом списке – ваши одноклассники и одногруппники, соседи, знакомые, коллеги, просто случайные люди, которые имели дело с вашими документами.

Найти паспортные данные тоже несложно. Сканы документов часто сбрасывают по почте или в мессенджер. Есть также хакеры, работающие прицельно или по купленным базам.

В угоне SIM-карты, или хайджекинге, чаще всего виноват человеческий фактор (и операторы регулярно это признают). Кому-то лень тщательно проверять доверенность.

Курьеры, которые привозят дубликат SIM-карты домой, хотят поскорее получить деньги и поехать на следующую заявку. Доказать личную ответственность и повесить кражу денег со счета на сотрудника компании-оператора практически невозможно.

Даже «анонимные» SIM-карты вас не спасут. Эти угнать ещё проще

Купить SIM-карту, не показывая свой паспорт – не проблема. Но если вы привяжете этот «анонимный» номер к банкингу и другим аккаунтам, будьте готовы, что ваши деньги могут исчезнуть в любой момент.

Всё очень просто: человек, на которого зарегистрирована SIM-карта, вправе обратиться в салон оператора для её восстановления. А затем пользоваться этим номером на вполне законных основаниях.

Как защититься от угона SIM-карты. Ключевые советы

Заведите отдельную SIM-карту для восстановления доступа к сервисам и банкам. Не раскрывайте её номер никому. Это должен быть легальный номер, зарегистрированный на ваш паспорт.

И не используйте её в своем смартфоне постоянно. Можно купить дешевый смартфон/кнопочную звонилку для этих целей.

Не перезванивайте на подозрительные номера. Лучше поищите их в WhatsApp, Telegram или Viber. Реальные пользователи часто связывают основной номер с этими сервисами.

Если вам пришло сообщение о выдаче дубликата SIM-карты, немедленно блокируйте привязанные аккаунты.

При любых подозрениях об угоне номера сразу звоните оператору.

Проверьте, сколько SIM-карт зарегистрировано на вас и выдавались ли дубликаты. Это можно сделать в офисе оператора.

Также включите запрет на восстановление SIM-карты по доверенности. Это делается в офисе оператора. Попросите сотрудника салона распечатать копию заявления, чтобы оно не потерялось.

У двух операторов запрет можно включить и удаленно:

У «Мегафона» такая опция по номеру *105*508#. Но сейчас вопрос можно решить только в офисе, отметили в техподдержке оператора.

Не выкладывайте сканы документов в интернет и сразу удаляйте письма с такими файлами со своей почты.

Используйте надежный антивирус на Android-смартфоне. Это защитит от перехвата SMS и кражи других данных, которые могут использовать для угона SIM-карты. C iPhone проще – там приложения не выходят за пределы песочницы.

Кстати, у «МегаФона» и «Билайна» после перевыпуска SIM-карты частично блокируют SMS на 24 часа.

Резюме

Использовать мобильный номер для авторизации в банковских сервисах и других аккаунтах – порочная практика. Но других вариантов, по большому счету, нет. Разве что аппаратные криптографические ключи, которые дорого стоят.

Поэтому пока для массового пользователя лучшее решение – номер, который никто не знает, в отдельном телефоне. Но и он не дает 100% гарантии защиты от взлома.